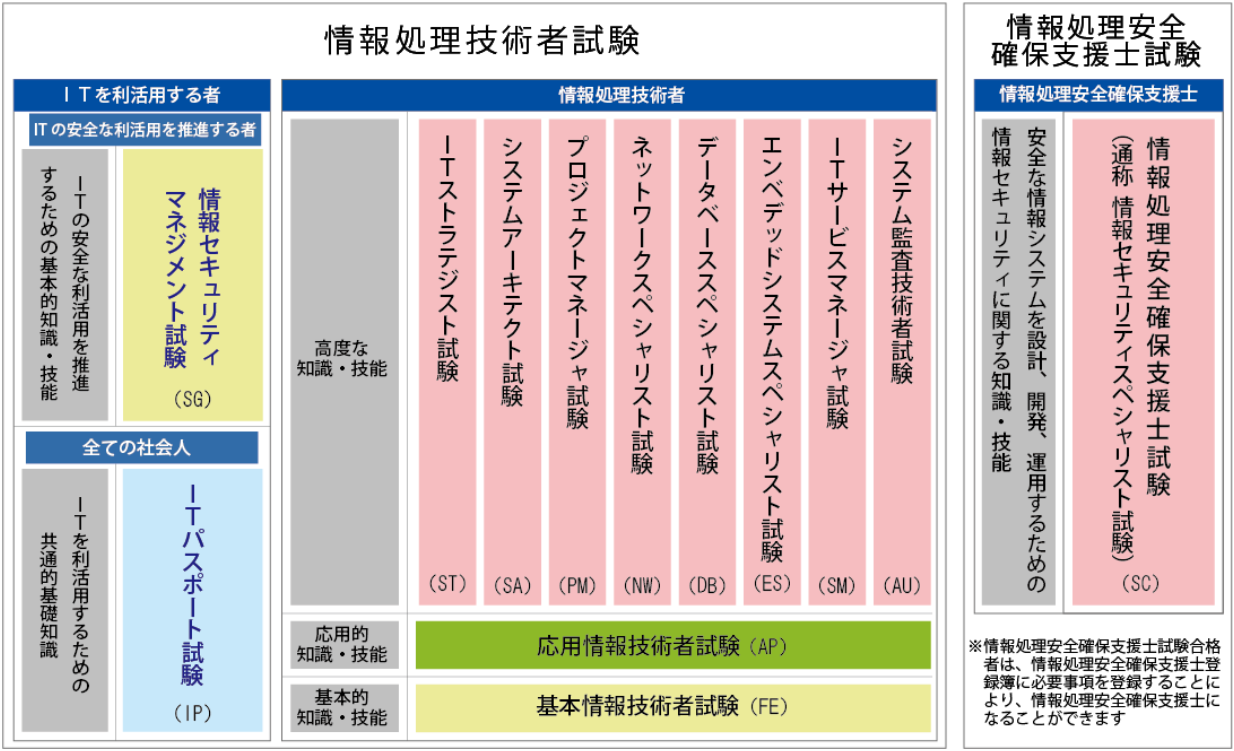

IPA 独立行政法人 情報処理推進機構:情報処理技術者試験・情報処理安全確保支援士試験

攻撃者のDNSの情報がDHCPで配信• 情報処理試験対策用のサイトオリジナル教科書をテーマにテクノロジ系の知識をまとめています。 ERP(読み方はイーアールピー、IT用語略語)やシステム管理基準、EA(エンタープライズアーキテクチャ)、共通フレームなど、 情報システム戦略に関連した知識をまとめています。

攻撃者のDNSの情報がDHCPで配信• 情報処理試験対策用のサイトオリジナル教科書をテーマにテクノロジ系の知識をまとめています。 ERP(読み方はイーアールピー、IT用語略語)やシステム管理基準、EA(エンタープライズアーキテクチャ)、共通フレームなど、 情報システム戦略に関連した知識をまとめています。

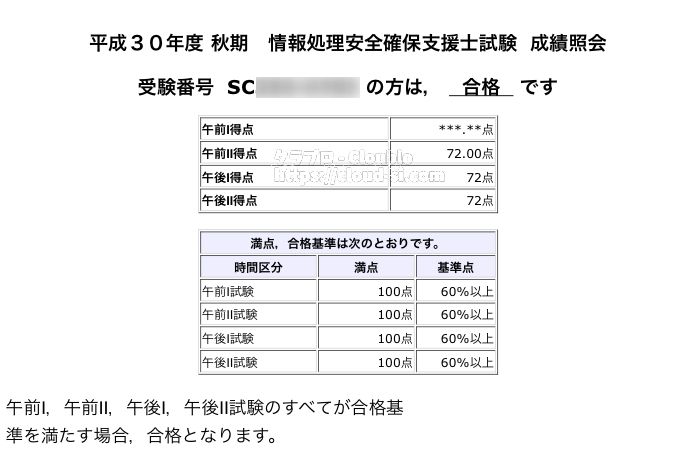

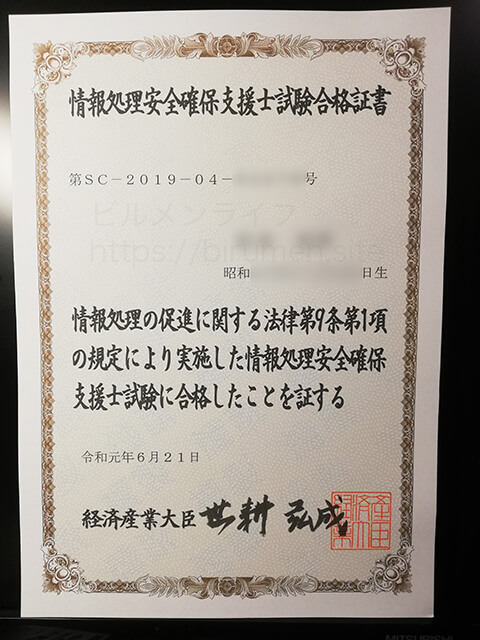

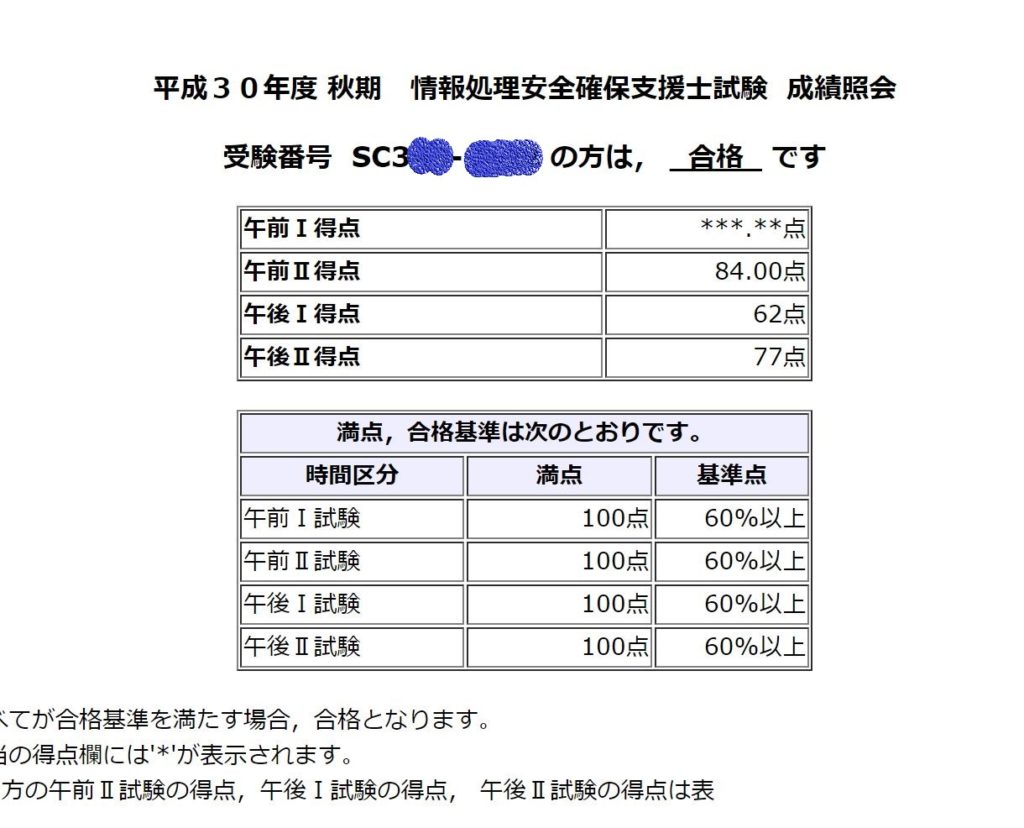

それが、短時間で解答するコツになります。 休日は3時間くらい 結果 受かりました。

勉強の方針としては間違っていないと感じていましたので、次の受験では過去問をもっと丁寧に繰り返して理解を深める方針にしました。

なんで午後Iだけ悪かったんだろうか・・・ 感想 割と簡単だった印象 後述するように暗記すべき内容も少ないですし、問題を解くのに時間がかかるといったこともありませんでした。

強いていうと、AF(アプリケーション・フレームワーク)• 端々に出る独特の中2表現が目を引きます。

(書いてて自分でもインターネット老人会感がすごいとおもうw) なんか気になる事とかあればコメントください。 '15. (本試験) 午前I:免除 午前II:リサイクル問題を見ただけで解けるので全く問題ありませんでした。

9(3)は「製作パートナーからDMZのDRMサーバへのアクセスだけを通過させる」っていう抽象的な表現ではダメなんだろうか? 感想 設問1で新しい切り口を見せてビビらせるのは、よくやること。

この手の攻撃はMITM攻撃ができるが、サーバー証明書があると吉。

3問中2問を選択します。

設問2 (1)本文中のbに入れる適切な字句を、15字以内で具体的に答えよ。

これに対応するため「情報システム部が脆弱性情報を収集しWebサイト担当者に提供することにした」とありますが、効率的に情報を収集するためには、Webサイト担当者に何を報告させれば良いでしょうか。 (試験の結果を受けて感じたこと) 午後IIは手ごたえを感じていたので、落ちるとしたら午後Iだろうと思っていましたがやはり午後Iで合格点に達しませんでした。

2021-05-17• 午後1も2も時間勝負だったので今後は短時間で処理する能力を向上させる必要を感じました。

前半は過去問を印刷し、後半はスマホでポチポチ過去問道場をこなしていました。

問題設定が面白かった 笑 問題文読んでいるだけで「いやいや、そんな設定したらあかんやんwww」みたいな箇所が多々あるので、問題解いてて面白いと感じることが多かったです。

による盗聴• ・MACを偽装可能(NICドライバに依ると思うが)• もっと知識を深めるための参考• SMTPサーバが内向きと外向きで別れているので引掛る。

事後 ・アクセ�. 午後対策• ITの法務をテーマにサイバーセキュリティ基本法などITの法律、ガイドライン、標準化一覧情報をまとめています。

14そのため各サービスへの接続は許可しない。 【イ】SPFが必須の技術であり、 参加者間で電子メールを送受信するときに送信元の正当性を確認するために利用する。

この盗聴は中間者(MITM)攻撃的。

他に利用している情報はイのシェアードシークレット(共通鍵) (2)本文中の下線2について、E社のネットワークからのアクセスだけに制限しなかった場合、OTPについてどのような問題が起きると考えられるか。

Pシステムの通信量に着目し、変更する項目を表2から選び答えよ。

私は苦手なので必然的にそれ以外の問題を解いていました。 ところで、Yuubariはこの試験のために情報セキュリティの勉強(過去問を中心に)してきましたが応用情報のときからどれくらい向上しているのが不安でした。

1しかし最悪「二兎追うものは・・・」になっていたことを考えると、このような無謀な受験は今後二度としてはいけないと一方で思いました。 9 分野指定後、さらに開催回で絞り込む機能を追加しました。

解答例 : ・多肢選択式問題の正解 ・記述式問題の解答例・出題趣旨 ・論述式問題の出題趣旨 3. もっと知識を深めるための参考• 部分点が狙えそうだとか、穴埋め問題が簡単そうだとかそういう理由です。

情報セキュリティとは何か、情報セキュリティのテキストコンテンツをテーマに知識をまとめています。

情報セキュリティとは何か、情報セキュリティのテキストコンテンツをテーマに知識をまとめています。

【ア】可用性を高めるために、ステートフルなインタフェースとする。 2 % 出題される区分は、 自区分(情報セキュリティとネットワーク)の問題が 25 問中 20 問です。

問いは、この対策としてWAF導入の方法。

また、を利用しました。

5 学習成績をSNSでシェアできる機能を追加しました。

・設置場所も、LAN内とか、ファジーな事を言う。 事業拡大に伴い事務LAN 前 と研究開発LAN 奥 を分離• 2018. あとは、時間のある今の時期にIPAの公表資料に目を通しておくとともに、日経NETWORKを読んでおくといいでしょう。 そういう設問ではなく、 「知っていれば解答できる」、「知らなければ埋めることはできない」という設問が基本です。

9TCP ソケットバッファ中継型のプロキシ ・L7で理解しなくても、FTP等の任意のプロトコルを中継可能。 基本は時系列に話が展開する• 総当たりのIPスキャンを行うと拒否のログが出る。

IPSecのトンネルモードやTLSハンドシェイクなどの情報も補足しています。

解答 想定される手段:他人の会員番号をバーコードとして提示する 決済アプリにおける問題:会員番号のみを利用しているため 解説 「流出したログインIDを使う」なども解答として考えられるが Xさんは、対策として「メッセージ認証」を用いるように変更しています。

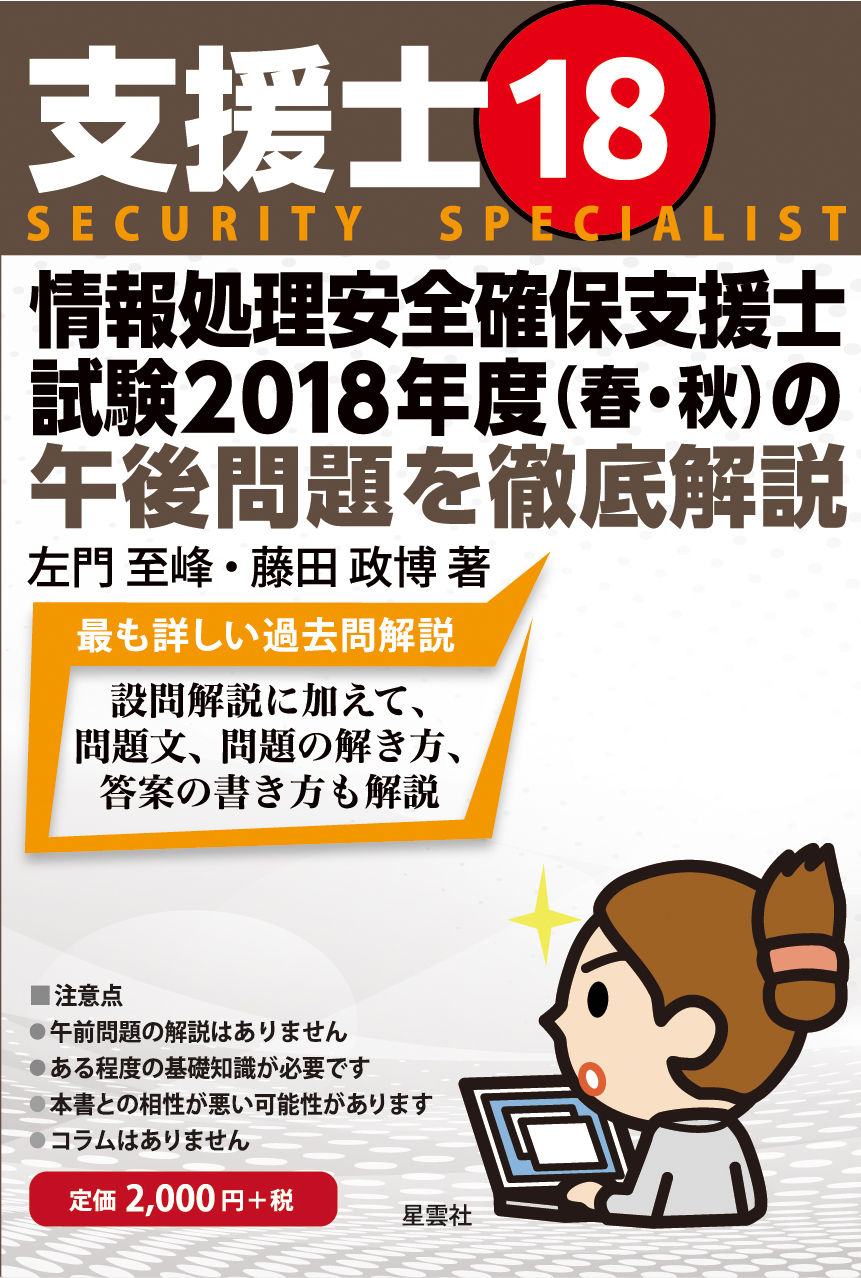

使用した問題集はこちら。

略号 なし• 情報処理安全確保支援士 新傾向 対策 IoT 関連 Web ページまとめ• ブレーンストーミング+KJ法と同じ要領で、まずは断片的で構わないので、片っ端から知識を増やしていきましょう。

4残りの 5 問は他区分の問題ですが、セキュリティを考えるうえで必要な知識が出題されます。

もっと知識を深めるための参考• ・クライアント証明書が使用できない。

問2 : ありがちな内容だが、全体的にモヤモヤが感ある。

また、変更後の設定内容を25字以内で述べよ 解答 い:攻撃者が用意したDNSサーバのIPアドレス 解説 攻撃者が悪意のあるDNSを用意すれば、利用者がサイトを参照する際に、利用者に気付かれずに悪意のあるサイトへ誘導することができます。

・DNSサーバとSMTPサーバのペアは送信元、送信先になる。 についてどのようなものか理解している人• が公表しているこの試験の模範解答ではなく独自の見解の解答を掲載しており、それは出版社の意地なのかもしれませんが、Yuubariは大正義の公式解答で考え方を身に付けたかったので、この本で過去問を解きながら答え合わせはの公式解答にて行いました。 (3)でHttpOnly属性が問われているので、Cookieのところも充実させる必要がある。

16だいたい過去3年分 6回分 ぐらいを流しておくところから。

午後II:問1と2両方ざっとみましたが、問1がちょっと苦手のシーケンス図だったので2にしました。

32bit リトルエンディアンのバイトマシン データを構成するワード(汎用レジスタのサイズ)を逆順に並べる。

各Webサイトで使用しているOSやミドルウェア、アプリケーションなどの種類やバージョン情報がわからないと、どこに脆弱性があるかの情報収集ができません。